まずはちょっと前置きから

Mike Lindell is perpetually just six weeks away from filing a lawsuit that will force the Supreme Court to vote 9-0 to overturn the results of the 2020 election. pic.twitter.com/QiQlaha0Ad

— Right Wing Watch (@RightWingWatch) June 3, 2021

今の訴訟が6週間後に最高裁に提出されるとき、それは「引用令状」と呼ばれるものですが、もし彼らがそれを受け入れれば、これは主観的なものではない。みんなで持っている証拠を話し合って、5対4か6対3の投票になるかもしれない。いや、これは9-0、9-0、みんなでやりましょう。実は今週、ちょっとした映像を公開しています。「Absolutely 9-0」これがクリップの名前です。

皆さんにこの証拠をお見せします。私たちが持っているのは、サイバーデータ、サイバーフットプリント、つまりパケットと呼ばれるものです。パケットは変更することができます。100%です。これは選挙当日の夜のもので、5つの州がすべて入れ替わっています。これは最高裁が9-0で投票して終わります。

このツイートにある「Absolutely 9-0」=「絶対に9-0」というのが以下の動画。Lindell TVからですので、embedはありません。リンク先で見る必要があります。

――マイク・リンデル

皆さん、こんにちは。皆さんご存知の通り、1月9日、私は2020年の選挙を狙った中国によるサイバー攻撃の証拠を入手しました。私はその1つの証拠を見て、これは何か違うと思いました。誰も見たことがないものです。これは、ドミニオンの機械やスマートフォンなどの機械を介して行われたものです。これはサイバー攻撃だ、私は何も知らなかった。サイバー攻撃のことを考えると、とにかく早く学ばなければならなかったので、専門家を雇って検証してもらいました。彼らは政府のために働くホワイトハットのハッカーですが、今夜お見せするのは皆さんが知ることになるでしょう。

なぜ私が100%確信しているかというと、この問題が最高裁で審議されるとき、9対0で選考を取り下げるだろうし、これは100%中国がこれらの機械を使って我が国を攻撃したものだからである。そして今、私のサイバーセキュリティ専門家の一人が来ています。彼らは最高の人材です 彼は20年以上の経験を持ち 民間部門と政府の法執行機関や諜報機関で 働いてきました 政府の法執行機関や諜報機関で20年以上の経験を持ち、情報セキュリティやサイバーセキュリティの資格を取得しています。敵の事前検知と排除を専門としています。そして今、彼はここにいます。もしもし?

――ハッカー

こんにちは、マイク。呼んでいただいてありがとうございます。――マイク

あなたが国のためにしてくれたすべての仕事に感謝していますし、私自身のためにしてくれたすべての仕事にも感謝しています。

私たちの国のためにすべてを検証し、この証拠が本物であることを示すために、私はあなたや他の多くの人々に数ヶ月分の仕事をしてきました。これから皆さんにお話しするのは、1月9日から始めて、彼らが私のところに持ってきてくれたもの、選挙の夜にあったもの、それはまるで映画を撮っているようでした。映画を撮るようなもので、彼らは何百万行もの情報を持っています。なぜ今、それを見せないのか? 私たちがここで見ているものを先に言ってくれませんか?――ハッカー

これは基本的に、生の不可解なデータであり、今後2、3日は続くでしょう。これだけの量のデータを扱っているということです。――マイク

ここに含まれているのは、サイバー・フォレンジック【法科学的IT捜査】とは何か、ということですね。我々は何をしているのか?何を見ているのか? 何を? これは何と呼ばれていますか? 前にPCAPとか言ってましたよね。

――ハッカー

PCAPはパケットの頭文字をとったものです。

ある瞬間を切り取り、それを送信することで、ある地点とある地点の間を行き来するあらゆる情報をパケット化したものです。選挙中にやり取りされたパケットはキャプチャされていますが、実際に記録する必要があります。そこで、実際に情報を記録してくれた人たちがいたことは、非常に恵まれていて幸運でした。――マイク

聞きましたか? 群衆の声が聞こえます。皆さん。私たちには、何という幸運があるのでしょうか。それは、私たちが証拠を持っているということです。これは私が何ヶ月も前からみんなに言ってきたことです。1月9日以降、選挙の夜から数日間に渡って集められた実際の証拠がこれです。専門家でもない限り、私には読めませんし、見ている人も読めないでしょう。あなたのように、あなたたちは何...――ハッカー

もうひとつ、PCAPを過去にさかのぼって偽造することはできません。基本的には、そのパケットをリアルタイムでキャプチャする必要があります。つまり、記録する必要があるのです。過去に戻って、一連の出来事を再現して記録することはできません。――マイク

なるほどそれで、それはどういうことかというと、過去にさかのぼって、「よし、これを作って見せよう」と言っても、過去にさかのぼって何かを変えることはできないということです。そうですね。一旦、PCAPを取得したら、それを変更することはできないのです。これは幸せなことです。私たちはそうしています。これがなければ、証拠はとっくに消えているはずですよね?――ハッカー

ええ、間違いなく消えています。幸運なことに、誰かが選挙中に記録をプッシュしてくれました。――マイク

ワオ。ああ、それはありがたいことだよね。なぜそれを私に持ってきたのか? それは、1月9日の時点で私が持っているからです。11月と12月に発見された他の証拠は、誰も持っていなかったんですよ。私が有機的な不正行為と呼んでいたものや、死んだ人が住民票を投じていたもの、40人、その他もろもろのものです。誰もがそのことに集中していて、彼らは、つまり彼らは、選挙の夜に我々を集めることになったヒーローなんです。彼らが今、私のところにそれを持ってきてくれたんです。

そして私はこう思います。さて、私はすべてを学ぶことができるでしょうか? 知ることができました。私が他の多くの場所であなたに尋ねたことの1つはいつでしたか?なぜなら、私は多くのサイバーサイバー専門家を抱えているからです。私は、過去に戻って博士号を取得し、それを変えることはできないかと考えました。あなたはそれをフォレンジックのようなものに例えたと思います。犯罪現場で見たDNAの証拠のようなものです。それは正しいですか?――ハッカー

そうです。つまり、それぞれのアイテムに固有のハッシュ値があって、それを変更すると半分になってしまうんです。これが、画像やPCAPの検証方法です。つまり、このファイルを見るときには、加工されていないか、何かされていないかを確認し、作業をするときには元のファイルと一致させる必要があるのです。まずはそこから始めます。その後、暗号化されていないデータを取り出し、その期間に何が起こったのかを正確に特定するのです。――マイク

では、20年間の仕事の中で、これらのPCAPを扱うことになったわけですね。多くのサイバー専門家を知っているかどうか? そうですね。それはあなたがいつも一緒に仕事をしているということですか?――ハッカー

ええ、よくあります。

多くの場合、サイバー攻撃があった場合、記録を取ります。記録の方法はPCAPを使ってトラフィックをキャプチャします。情報を取得する際には、送信元、送信先、送信されているファイルを把握し、どのプロトコルでどのように取得したかを確認します。たくさんの情報があるので、それを見て最近の翻訳を読んでみるといいでしょう。――マイク

ええ、そのために時間がかかりました。このPCAPは、あなたをはじめとする多くの人が検証・翻訳していますが、中国から文字通り何千ものハッキングがあったんですよね?――ハッカー

偵察するだけの人もいれば、人を翻弄する人もいて、どこを翻弄すべきかを特定していました。そうして、たくさんの活動が行われました。――マイク

そこで皆さんにやってもらったのが、他の20台のPCAPを集めてくることでした。20台のPCAPがあれば、そのデータをここにいる皆さんが読めるように翻訳することができます。そこで私がしたのは、このデータがどうなるか見てみよう、ということでした。これは、中国によって選挙の票がトランプから買い取られるまでに何百万票もひっくり返された場合の話です。そこで私は、この絶対的な9-0ビデオを作るために、20台のデータを手に入れようと言いました。

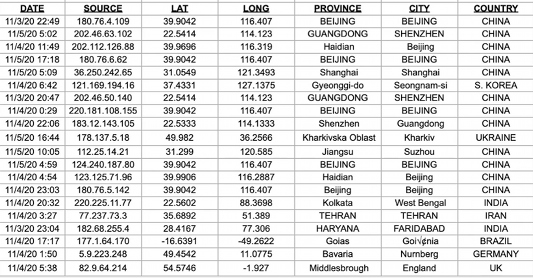

この20個のPCAPを検証するのに、4〜6週間かかったかな。私がこだわったのは、どんな些細なことでも検証し、100%間違いのないものにしたかったということです。それが5つの州でした。その5つの州とは ミシガン州、ウィスコンシン州、ペンシルバニア州、アリゾナ州、ジョージア州です。さて、ここで私がやりたいのは、あなたがピークアブスを取り出して翻訳したデータをアップして、この20件の攻撃だけを示し、まさにこのPCAPが示していることを、最初の行で読み取れるようにすることです。ここの一番上から始めて、これは日付を見てみましょう。選挙の日の午後10時49分、11320です。ソースについて話し、USを一行ずつ見て説明してください。これは何だ、これは何だ。

――ハッカー

ソースとは、基本的に投票を変更したコンピュータのIPアドレスのことですね。今回は20個に絞っているので、それぞれが票の変更につながっています。これがソースです。緯度と経度は、そのデバイスがある場所から400ヤード以内にある、北京です。次の部分は、基本的にPCAPから抽出されたネットワークです。しかし、この中には中国語が含まれています。翻訳する際には、念のために2重3重4重の検証をしてほしいと言われているので、翻訳を確認しながら、すべての情報をチェックすることができます。――マイク

何が言いたいんですか? 皆、私がしたことは、全員にバリデーション【内容が妥当かどうか】の検証をさせたということです。そうではありませんか?

――ハッカー

そうです。他の言語を扱っているので、バリデーション【内容が妥当かどうか】を検証して、それを検証しました。――マイク

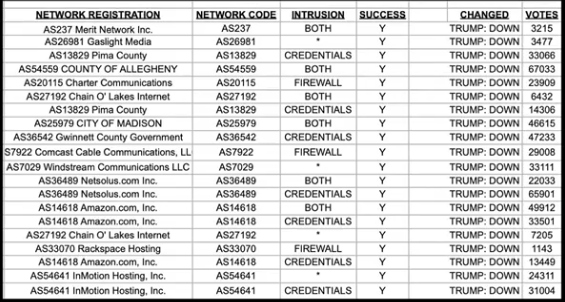

では、次の行はネットワークコードです。それは何でしょうか?――ハッカー

これは、基本的にはそのIPの登録に由来するものです。そのネットワークを見て、そのネットワークの範囲を見て、登録されている所有者が誰なのかを確認すると、それが表示されるのです。――マイク

なるほど、これらの情報はすべてPCAPから得ているのですね。それは正しいですか? ええ、次の行はターゲットと書いてあります。今、私たちはどちらがハッカーなのか、攻撃なのかを調べました。言ってみれば。正解です。これからターゲットに入りますターゲットを引き出すことができると思います。ターゲットのIPアドレス、そして経度緯度、ハッキングされた州を示します。――ハッカー

そうです。

――マイク

そして、エントリーポイントがあります。このケースでは、デルタ郡があります。ネットワーク登録とは、PCAPで作成されたもので、時間的に保存されています。これは変えられないし、持っていれば100%、譲れないものだ。これがそうなんです。――ハッカー

はい、そう言っていたような気がします。これは主観的なものではありません。これは主観的なものではなく、あるがままの状態です。それは、あなたが知っている情報がそれ自身を物語っているという事実であり、文章がないために行くのです。――マイク

そうですね。最後の2行に行く前に、あなたに聞きたいことがあります。もしあなたが事件を証明するとしたら、サイバー攻撃でサイバー事件を証明するとしたら。例えば、私があなたのところに来て、「世界を変えるようなものがあります」と言ったとします。それは、この人たちがこれを持ってきてくれたからです。選挙の夜にPCAPと知ったときから、当時はPCAPという名前だとは知りませんでした。

もし、あなたの願いが叶うなら、サイバー攻撃の100%の証拠になりますか?――ハッカー

ええ、これは100%ですね。つまり...――マイク

これは、あなたが望むものです。――ハッカー

多くの場合、少なくとも我々の仕事では、攻撃を受けた後に呼ばれることが多いですが、これは攻撃の最中に撮られたものですね。――マイク

ワオ!――ハッカー

欲しいけど、いつも量が欲しい。そう。あなたは彼らを捕まえたい。そうなんです。誰かが銀行強盗をしているとき、あなたはそれをビデオに撮りたいと思うでしょう、そう、それだけです。クリエイティブな証拠です。これはまさに、銀行強盗をして、それをビデオに撮ることです。

――マイク

だから、みんなにも聞いてもらいたかったのです。

これは、誰もが望んでいるものが揃っているということです。もし犯罪があったとしたら、サイバー・リー、サイバー攻撃があったとしたら、私たちは法科学的な証拠を持っているし、映画を持っているし、いわば銀行を襲ったビデオを持っているのです。

帰る前に、皆さんに聞いていただきたいのですが、最後の2行を見てください、ここには侵入の様子があります。はい、成功しました。これが皆さんです。何が起こったのか?

このケースでは、ドナルド・トランプ氏には3,215の票が反転したと書かれています。このリストをずっと見ていくと、どれもトランプの票がトランプから奪われ、バイトに渡されています。それが反転したのです。ですから、これらのおそらく、そしてこれらの攻撃。あなたはこの数字が最後にあると言いたいのですか? これらのPCAPから得られたものです。それは正しいですか?――ハッカー

そうです。つまり、具体的な数字ですよね? そうです。この数字は、1000pxの投票数を四捨五入したものではありません。――マイク

ワオ! すごい これはすごいですね。皆さん、これが何なのか見てみましょう。

あなたは「決定的証拠」について話しましたね。だからこそ、私は2ヶ月間、みんなに愛されてきたのです。人々は私を攻撃し、証拠を持っていないと言い、私たちは他の映画を作った。しかし、私はここに来て、みんなに説明したかったのです。これは中国による我が国への攻撃であり、ドミニオンやその他の機械を使って、サイバー攻撃で選挙をハッキングし、誰にでも有利になるようにしたのです。自分たちが勝たせたいと思う人たちに。この場合、それは民主党でした。次の教会が最高裁に行く前にお聞きしたいことがあります。あなたが言っていることは、これは主観的なものではなく、何も変えることはできないということですよね。この証拠があれば、もしあなたがそこに行って何を期待するかというと......5、2、4、6から3になって、これが本物であるか、それぞれが1つになるか、あるいは9-0で反論の余地がないか、ということです。

――ハッカー

反論の余地がない。それはあなたが訴えている言葉です...。――マイク

そして、それは主観的なものではありませんよね。つまり、これは美しいということです。――ハッカー

そう、たまに小さな血の塊があるじゃないですか、右のレース、バケツ1杯分の血が。

――マイク

みんな理由を知っているんです。そして、今度は私がみんなに見せてあげたいと思います。何だけ覚えていますか?これはほんの20のハッキングです。中国が仕組んだ何千ものハッキングの中のみんな。あなたが民主党員であろうと共和党員であろうと、これはこれまでに起こった中で最も重大なことです。これは私たちの国と人類に対する最大の犯罪だと思います。では、次のグラフを見てみましょう。

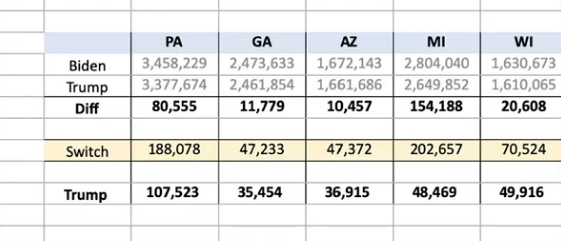

これを見ると、皆さん、思い出してください。中国による2020年の選挙への何千もの攻撃のうち、20の攻撃を行ったところです。そのうちの20件を検証して、再検証して、再検証しました。この表を見ていただきたいのですが、この20件の攻撃がどのように行われたかをお見せします。ペンシルベニア州を見てみると、8万人以上の差で1つを買う価値があると言われています。これらの攻撃で、ドナルド・トランプは7,000以上の差をつけて勝利しましたが、次はジョージア州です。ドナルドはバイデンを救って11779で勝ちましたが、この小さな攻撃のサンプルだけで アリゾナ州では、ドナルド・トランプ氏が3万5千票以上の差をつけて勝利しました。同じくバイデンが1万票以上獲得しています。そして、これらの攻撃のほんの一部を加えた後では ドナルド・トランプ氏は3万7千票近くの差をつけて勝利しています。

ミシガンに行ってみてください。ミシガンで、メンバーを一人買うと言います。ミシガン州では、犬に注射をするという大がかりなことをしましたが、ミシガン州では15万4千票以上の票を獲得しています。そして、この小さなハッキングのサンプリングで、彼女はこの20個の攻撃をたった20個で行いました。ドナルド・トランプはミシガン州で48,000票以上の差をつけて勝利しました。ウィスコンシン州に行ってみると、ドナルド・トランプは2万票以上の差で負けていますが、実際にはそれ以上の差で勝っています。これは何千もの攻撃のうちのほんの20票に過ぎないことに気がつきました。だからこそ、ドナルド・トランプはバイデンの6800万票に対して8000万票の差をつけて勝利したと言えるのです。どうやって何千万票もの票を入れ替えることができるのでしょうか?それにはコンピュータが必要でした。ドメインイン、つまりすべての機械を使って行わなければなりませんでした。そして中国が、中国がそれをやったのです。もしこれを最高裁に持ち込んで、このサンプリングだけで調整したとしたら、あなたに聞きたいです。そして、私はこれを、サイバー関係の仕事をしている人なら誰でも、何と呼ぶかわかりませんが、持ち込んでみました。サイバー戦争、あるいはサイバーフォレンジック。彼らはこの9人の裁判官に、この証拠を見せることができるでしょう。

この証拠を見せれば、9人が0票で、これが100%真実であるということにならないでしょうか。――ハッカー

私の同僚やコミュニティ内のより多くの人々が同じ結論に達するだろうから、意見を述べるのは素晴らしいことだと思います。私たちは長い間この仕事をしてきたので、自分たちが何を見ているのかわかっています。そして、私たちが見てきたものを、彼らも実際に見ていると確信しています。つまり、それは現実であり、そこにあるものなのです。そして、それを変えることはできない。それでどうするんですか? 統治しなければなりません。その統治とは、つまり、そうでなければなりません。つまり、単なる多数派ではなく、全体としての多数派でもないのです。つまり、白か黒かということであり、政治的な問題にはならないということです。この問題はそういうことではありません。これは、私たちの国の問題であり、それは通路の両側に当てはまることです。だから私は、1日の終わりにはDe Nada、それが必要なのだと思う。そして、彼らは正しい選択をすると思います。――マイク

そうですね。この9人の最高裁判事は、私の知る限りではヒーローになるでしょう。彼らはこれを見て、その中にいる必要があるかどうか。私は彼らの一人になりたいと思います。主観的ではない、100%譲れない証拠を持ってきたことを知っていれば、そうなるのはとても簡単です。

だから、9人全員にとって、とても簡単な決断なのです。つまり、もし誰もが、誰もが、この9人の判事たちがアメリカ人であり、この国で育ったということを理解しなければなりません。家族がいて、孫がいて、隣人や友人がいます。それは問題ではありません。どうなんだ? あなたは民主党か共和党か、あるいは何者なのか。これは100%中国の攻撃によるもので、中国共産党が私たちの国に入ってきて、たまたま民主党を利用したんだ。そして、彼らはたまたま民主党を利用したのです。 民主党は私たちにこのことを警告していました。これらのマシンがハッキングされる可能性があることを、長い間警告していたのです。

――カマラ・ハリス

最近、国会議事堂で同僚のためにデモを行いました。私たちの目の前で選挙マシンをハッキングした人たちを連れてきました。多くの州で使用されているものではなく、私たちの視点では最新のものではありません。

――セネター、エイミー・クロブチャー(ミネソタ州、民主党)

たった3社しかないので、簡単にハッキングできてしまうのではないかと心配しています。これでは、各州がそれぞれ別のことをしているように見えます。しかし、実際には3社がそれをコントロールしているのです……

――ロン・ワイデム(オレゴン州、民主党)

アメリカの有権者の43%が 研究者がバックドアを含む重大なセキュリティ上の欠陥を発見した投票機を使用しています。これらの企業は誰に対しても責任を負いません。サイバーセキュリティ対策に関する基本的な質問には答えず、最大手の企業は一切の質問に答えません。5つの州では紙の記録がなく、投票機の数字を証明する方法がありません。

――J. アレックス・ハルダーマン(ミシガン大学コンピュータサイエンス・エンジニアリング教授

私はアメリカの投票機が脆弱であることを知っています。同僚と私が何度もハッキングしたからです。コンピュータウイルスのように投票機から投票機へと広がり、選挙結果を静かに変える税を作ったのです。そしてどの場合も、攻撃者が機械を妨害し、票を盗む方法を見つけました。

――ゾーイ・ロフグレン議員(民主党カリフォルニア州行政委員会委員長)

ジョージア州の2018年の初期有権者は、機械が票を削除して他の候補者にすり替えるのを目撃しました。

――ナレーター

ハッキングと言っても、彼らは何ができたのでしょうか? 機械にアクセスしたら?――ダグラス・リュート(元米国NATO大使) オバマ・アドミニスタシオン(2013〜17年)

投票結果や集計結果を操作することができます。集計を削除することもできるし、いくらでも投票を危うくすることができるのだ。

――アレックス・ハルダーソン、ミシガン大学コンピュータ科学・工学教授

私のミシガン大学の学部、コンピュータ・セキュリティの授業は、2016年のミシガン州の選挙の結果を変えることができたと確信しています。その気になれば……って、そんなに悪いことでしょうか。私たちは、非常に強力な敵と、残念ながら非常に脆弱で時代遅れのシステムを併せ持っています。だからこそ、私はこう言いたいのです。これは時間の問題です。――マイク

これが私はとても自信を持っている理由です。このビデオをみんなと共有する必要があります。毎日、世界中の人に。このビデオを世界中の人々と共有する必要があります。このビデオを世界中の人々と共有することで、私たちの国をより良くすることができます。言葉を広めてください、この証拠をどこにでも示してください。なぜそんなことをするのか?なぜなら、これが最高裁に持ち込まれたとき、大きな勝利は、彼らがそれを見るために受け入れなければならないからです、皆さん。見ることを受け入れなければならないのです。

できます。なぜなら、彼らがそれを見れば、絶対に9-0になるからです。

原文文字起こし(English transscribe)

-Mike Lindell

Hello everyone. I'm Mike Lindell and as you all know on January 9th, I received evidence of a cyberattack orchestrated by China, on our 2020 election. I took that one piece of evidence and I just went all in this was something different. Nobody had seen. This was something that came through the machines, the Dominion machines, a smartmatic and other machine. This was a Cyber attack, I didn't know anything. Think about cyber attacks and boy and learned, I had to learn real fast and I hired experts item validate this. I hired these guys are on white hat, hackers that work for the government but what I'm going to show you tonight is you're going to all know. Now why I have been 100% sure that when this kids before The Supreme Court is going to be 9-0 to pull the selection down and that this was 100% an attack by China on our country through these machines. And with us right now is one of my cyber Security Experts. These guys are the best, and this guy has over 20 years of experience working in both the private sector. And with government law enforcement and intelligence agencies, he has met information and cyber security certifications. That specialize in advance adversary detection, and elimination. And here he is now. Hello?-Hacker

Hello, Mike. Thanks for having me.-Mike

Thanks for all the work you've done for our country, and thanks for all the work you've done for myself. And I know, I put yourself and many others through a couple months worth of work now, just to get everything validated for our country to show that this evidence is real. So what I'm going to go through everybody, I'm going to start from the start from January 9th, the stuff that these guys brought to me these guys, There the night of the election and it was like taking a movie. I compared it to like taking a movie and they have all this information millions of lines of data. Why don't we show that right now? Can you go ahead and say what we're watching here?-Hacker

Yeah, that's essentially, the raw and cryptic data and I mean that would run for the next couple days. You know, that's the amount of data that we're dealing with here.-Mike

So what this contains here is what what are the what are these is this cyber forensics. What are we? What are we looking at? What? What are these called? I know, I know you had told me before they're called, like PCAPs or something.-Hacker

Yes. So PCAP is just an acronym for packet.

So, it's essentially A moment in time, that is captured, and that the transmission of those packets, any information that travels between point a and point B is essentially a packet. And so those packets moving back and forth during the election were captured, but you need to actually record it. And, and so that's where we're very blessed and fortunate to have, you know, some of these guys that actually recorded Information as happened.-Mike

Did you heard it? Hear people a herd of here. Everyone. We have what a blessing. It is that we have the evidence. This is what I've been telling everybody for months. Now, since January 9th, these are these, the actual evidence that was collected, the night of the election and the couple days following. Now, I can't read these and neither, can anyone else that's probably watching, unless you're an expert. Like you were like, you guys are what...-Hacker

one more, one more piece to that is, you can't go back in time and fake of PCAP. Essentially, you have to capture that packet in real time. So you need to record it. You can't you don't go backwards and you know, recreate this full, you know, chain of events wound, and you record.-Mike

Right? Okay, that's it. Point. So, what are you saying?

They are everyone is, you can't go back in time and say, okay, I'm going to make these up and I'll show you can't go back and change anything. Right. Once you, if you have these PCAPs, you can't go change them. It's a, it's a blessing. We have. If we didn't have them everything, the evidence should be long gone, correct?-Hacker

Yeah, it would definitely be gone. And, you know, luckily, somebody pressed record during the entire election.-Mike

Wow. Yeah, that is a blessing and, and they brought it to me. Why did they bring it to me? Because I have that point on January 9th. You, nobody else was all the other evidence had found for November and December. All I called the organic cheating, all the, you know, dead people voting on residents, 40, all this other stuff. Everyone is so focused on that and there and these guys, they're I mean they're Heroes that ended up collecting us the night of the election. So they bring it to me now.

And I'm going. Okay. I wonder if I learn all. I could about it. And one of the things is now if you take this stuff here and I when did I one of the things I asked you in many other side? Because I many cyber cyber experts. I'm going, is there any way any way you could go back in time and Jen doctorate change it? I think you compared it to like a forensic. Seen at a crime scene for it like DNA evidence. Is that correct?-Hacker

Yes. Oh Really what you're looking at is I mean there's hash values which are unique to each item, any change to that, it'll change the half. So that's how you verify images or, you know, the PCAP in this, in this case. So, when you're looking at, you know, this file, You make sure that it hasn't been doctored or anything has been done to it because when you do the work, it needs to match that original file. And so that's where you start. And then, you know, we work to unencrypted and pull the data out to identify exactly what happened during that period of time.-Mike

Okay. So have now when you're in all your work in 20 years, then you work with these PCAPs. A lot or do I know most cyber experts? Is that. That's what you work with all the time?-Hacker

Yeah, a lot.

A lot of the time we do because, you know, well you if there is the active cyberattack, you record and the way you recorded is through a PCAP, that's how you capture that traffic that traffic. When you capture that information, you have the source, you have the destination, you know, you have the files that are being transmitted and I through what through what protocol it captures. A lot of information and you know you go through it and read recently translated.-Mike

Right? That's what took so long I believe it's been a couple months. Now with, I've had yourself and many others validating and translating, this PCAPs, and there was literally thousands of hacks, right from China?-Hacker

Yeah, well, there were there were, there were a lot, and there are a lot of successful, some were just doing reconnaissance and others, were flipping folks, and so it would go in and identify where it needed to flip. And so, okay, there was a lot of activity.-Mike

So what I had you guys do, let's go out and get 20, just grab 20 other PCAPs, 20 of them, that Trump that you could take that data and Translated into something that was readable for all of us here. So what I did is I said, you know what, let's just see how this you know could do. This was in the millions of millions of votes that were flipped on our election by China from Trump to buy. Okay, so I said, well, let's just grab 20 of them so we can make this, this absolutely 9-0 video. So we went out, we grab 20 of them, It took our, I don't know what it, take four to six weeks, to validate, just those 20 PCAPs and and Chuckles. I wanted every I was very particular was that I wanted every little thing validated and 100% foolproof. And these were the five states. These were five states. Michigan, Wisconsin, Pennsylvania, Arizona and Georgia. Okay, so now what I want to do is Up the data that you trip that you took the peak abs and translated it for us and showed just these 20 attacks, exactly what these PCAP show and that we can all read on the first line. If we start on the top here, this was from, we look at the date. It's 11320 the day of the election at 10:49 p.m. Can you go ahead and take us through this when you talk? Talk about the source and take us through US line by line and explain. What this what this is.-Hacker

Yeah, so the source is the IP address from the computer that essentially, you know, change that vote. So, since we focused on the 20, each one of these resulted in votes being changed. So that's the source. Latitude and longitude is such lie, within 400 yards of where that device is located, Beijing. Obviously China, Province City and then this next part is the network that was pulled out of out of the PCAP essentially. But you know some of this is in Chinese. So when you translate it you just want to make sure and you know, as you've asked us to do Double triple quadruple, you know, validate and so we can go in through making sure the translations and have all the information checks out.-Mike

So what are you saying here? Everybody is what I did is I made them all validate the validation. Isn't that correct?-Hacker

Yeah. So we you know, because we're dealing with other languages, we validated the validation, that was validated.-Mike

So, the next line there, which is the network code. What would that be?-Hacker

Yes. So that's essentially from the registration of that IP so you know Most every single IP is registered to somebody mother. When you look at that Network that Network range and you know identify who the registered owner is because that's what river comes up.-Mike

Okay, so you got all of this information from the PCAPs. Is that correct? Yeah, the next line is, says Target. Now, we just went through which would be the hacker or the attack. So to speak. Correct. And now what we're going to get into the target which is I guess I could pull that out the target. That's the target with that be the targets IP address and then again the longitude latitude and the state that it came that it was hacked into correct.-Hacker

Yep.-Mike

And then we have the entry point, you know, there's a Delta County here in this case and then the network registration, what is it? So the network registration that also all this stuff came right out of the PCAPs that's preserved in time. You can't change it and when you have it it's a it's 100%, it's non-negotiable, it's not, there's no, I mean here it is. This is what it is.-Hacker

Yes, I think we were saying that. It's this isn't subjective. It's just is what it is. It's fact that information you know speaks for itself and writing go for no.-Mike

Right. Before we go to the last couple lines, I want to ask you this. If you are going to prove a case, a cyber case at Cyber attack. And if you, if you had a wish list, like let's say, you know, obviously when I came to you and said and I and others and said, hey, I have something that's really going to change the world. It's got because these guys brought me these. I didn't know they were called PCAPs at the time from when I knew they were from the night of the election. What would you would you say, if you could have your wish list hundred percent proof? Something is this what it? Be what would it be in a Cyber attack?-Hacker

Yeah. This is 100%. I mean...-Mike

This is what you would want this.-Hacker

Yeah, a lot of times, you know, you come in at least you know in our line of work we get called in after the attack. So this was something that was captured during the attack.-Mike

Wow!-Hacker

I want that but I want always quantity. Yeah. You want to catch them. You know. Somebody's robbing a bank you want to have it on video like all right, that's it. Creative evident. This is robbing the bank and having it on video.-Mike

So I wanted to hear everyone to hear that. This is we have what everyone would ever want. If there was a crime committed, cyber Lee, a Cyber attack, we have the forensic evidence, we have the movie, we have the video of the bank being robbed, so to speak. And right before I go, I wanted y'all to hear that before, you look at the last couple lines, here, you have the, you have the intrusion, how they got, It in firewall or conventions whether they had the conventionals and was it a success? Yes, it was a success. Here it is everybody. What happened? In this case Donald Trump it says down there were 3,215, votes flipped and you can go all the way down this list and every one of them was a trump votes taken from Trump given to bite. It was a flip. So these Perhaps and these attacks. Are you saying that these numbers here at the end? Came right off of those PCAPs. Is that correct?-Hacker

Yeah. Those I mean they're specific numbers, right? Right. Oh those you're not just rounding its actual specific like to the vote numbers that were 1000px.-Mike

Wow! It iss so awesome. So everybody to see what this is, what we have here.

You talk about About a Smoking Gun. This is why I've been so everybody, you know, for two months. People have attacked me and told me I didn't have the evidence and all this stuff and we made these other movies. But I wanted to get on here and explain to everyone. This was an attack by China on our country through these Dominion and he's other machines where and they just hacked in a cyberattack hacked into our election and flipped it to everyone. Anyone that they wanted to win. In this case, it was the Democrat Party.I want to ask you something before we go to the next Church going to the Supreme Court. When this gets there, when we bring, when we bring this to the Supreme Court, And so what you're saying because this isn't subjective and you can't change anything. And with this evidence, if you go in there and what would you expect is there any way it could be 5, 2, 4, or 6, to 3 that this is real or each at one or does it have no, 9-0 irrefutable.

-Hacker

Irrefutable. That's the word are appealing...-Mike

And it's not subjective, right? I mean, this is beautiful.-Hacker

Yes, sometimes you have little specks of blood, right races, a buck a bucket of it.-Mike

Wow, everybody knows why. And now I want to show you how I want to show everybody. What just remember? These are just 20 of the hacks. Everybody out of thousands that China orchestrated. And so whether you're a Democrat or Republican this is the most serious thing that's ever happened. This is the biggest crime against our country and Humanity, I could think of ever. So now, let's pull up the next chart here. And what it's going to show everybody is just remember we just did I just had 20 of the attacks, 20 of the thousands of Attacks on the our 2020 election by China. I just took 20 of them and I had 20 of them validated and revalidated and revalidated. So right now as we pull up this chart, I'm going to show you what those 20 attacks did what they did. If you look at Pennsylvania here, it's worth said, buying one by over 80,000. Just with these attacks that we showed you this small sampling, Donald Trump won by over in 7,000, you go to Georgia. Donald they saved Biden won by 11779, just with this small sampling of the attacks. Donald Trump won by over thirty five thousand votes, Arizona. Same story over 10,000 votes for Biden. And after you add in these, just a small sampling of of the attacks. Donald Trump wins by almost 37,000. You go to Michigan. Michigan and says, buying one member. We had the big thing in Michigan, where they injected dogs there, but you have a hundred and fifty four thousand plus votes in Michigan. And with this small sampling of hack, she's 20 these 20 attacks just 20 of them. Now Donald Trump wins Michigan by over 48,000 votes. Now, when you go to Wisconsin, you can see Donald Trump lost by over 20,000 votes, but he really wins by over. Was an almost 50,000 votes, and realized this was just 20 of the thousands of attacks. This is why, when we say that Donald Trump really won this election by like, almost 80 million to 68 million per Biden. How can you switch tens of millions of votes? It had to be done with computers. It had to be done with the machines through these domain in, through all these machines. And China, China did it. They, it's a cyberattack of Oracle proportions and I want to ask you now if you took this into the Supreme Court with all of this and you adjust with these just with this sampling. And with these, I brought it in there with could any any cyber person that works in cyber, what do you call it? Cyber warfare or cyber forensics. They would be able to show these nine justices.

This evidence and is there any way that it would not be a nine zero votes and this is a hundred percent true.-Hacker

No. And and I think it would be great for, you know, some of my colleagues and, you know, more people within that Community to weigh in because they'll reach the same conclusion. And, you know, we've been doing this for a long time, we know what we're looking at. And I'm confident and, you know, them seeing the things actually because we have. So it's, it's real, it's there. And You can't change it. So what do you do with that? You have to you have to rule and that ruling, is it has to be, you know? I mean it's not just majority, it's not just majorities the whole thing. Like it's just is that black and white and you know, it doesn't come down to any politics. That's not what this is about. It's about, you know, our country and you know, that falls on both sides of the aisle. So I think, you know, at the end of the day De nada, that's what needs to be done. And I think they'll choose the right, you know, decision.-Mike

Right. Well, it'll be dying zero everybody, you heard it here These Guys, these nine Supreme Court Justices are going to be heroes as far as I'm concerned. They look at this and in it they don't even have to. I would like to be one of them. It'd be very easy to be one knowing that you got brought evidence that is not subjective is 100% non-negotiable. And so, it's a very easy decision for all nine of them. I mean, if everybody, everybody, you have to realize that these, These are nine justices, they are Americans, they grew, they grew up here. They have families, they have grandchildren, and they have neighbors and Friends. It doesn't matter. What's up? You're a democrat or republican or what you are. This was a hundred percent attacked by China, the CCP coming into our country and, and they just happen to use the Democratic party. That's who they A picture do it with well, you know what, the the Democrats warned us about this everybody. They warned us about this for a long time that these machines could get hacked.-Kamala Harris

We recently also actually held a demonstration for my colleagues here at the Capitol, where we brought in folks who before our eyes hacked election machines, those that are not those that are being used in many states, but are not state-of-the-art from our perspective.-Senetor, Amy Klobuchar, Minesota Democtrat

We're very concerned because there's only three companies, you could easily hack into them. It makes it seem like all these states are doing different things. But in fact, three companies are controlling that...-SEN, Ron Wydem, Oregon, Democrat

43 percent of American voters. Use voting machines, that researchers have found have serious security flaws, including back doors. These companies are accountable to no one. They won't answer basic questions about their cybersecurity practices and the biggest companies won't answer any questions at all. Five states have no paper trail and that means there is no way to prove the numbers the voting machines, put out our legitimate so much for cybersecurity 101.-J. Alex Halderman, University Michigan, Computer Science and Engineering Professor

I know America's voting machines are vulnerable. Because my colleagues and I have hacked them repeatedly. We've created a tax that can spread from machine to machine like a computer virus and silently change, election outcomes. And in every single case, we found ways for attackers to sabotage machines, and to steal votes.-Rep. Zoe Lofgren, Democrat California Administration Committee Chair

Early voters in Georgia, in 2018 saw machines, deleting votes and switching them to other candidates.-Narrator

And you say hack to what were they able to do? Once they gained access to the machines?-Douglas Lute, Former U.S. Ambassador to NATO Obama Adoministaration, 2013-17

All sorts of things that could manipulate Eight, the outcome of the vote that can manipulate the tally. They could delete the tally, and they could compromise the vote in any number of ways.-Alex Halderson , University of Michigan Computer Science and Engineering Professor

I'm pretty sure my undergrad, computer security class at Michigan could have changed the outcome of the 2016 Michigan election. If we wanted to it, is that bad. And we have a combination of very powerful adversaries and unfortunately, quite vulnerable and obsolete systems. That's, that's why I say. It's only a matter of time.-Mike

This is this is why I have so confident. You need to share this video with everyone. You know in the world every day. Get up texture, two people, share it, call people talk about it because you know what this is a this is our country and right now you have a job to do everyone. Spread the word show, this evidence everywhere. And why are we doing that? Because when this gets to the Supreme Court, the big win, is they have to accept it to look at it, everybody. They have to accept it to look. Cat it. Because once they look at it, it will be absolutely 9-0.

Posted at 2021/06/04(Fri) 06:29:08

政治・宗教・世界 | コメント(0) | トラックバック(0) | この記事のURL

この記事のトラックバックURL ->

この記事へのコメント

コメント本文以外は全て入力不要です。